Die Virenanalysten von Doctor Web entdeckten im Februar 2017 einen weiteren Bankentrojaner. Dieser bettet fremde Inhalte in Webseiten ein und startet einen VNC-Server auf dem infizierten PC. Darüber hinaus analysierten die Experten von Doctor Web einen neuen Linux-Trojaner.

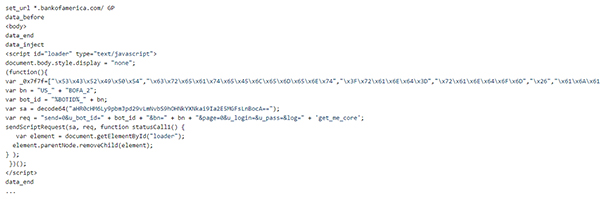

Der neu entdeckte Bankentrojaner Trojan.PWS.Sphinx.2 fügt fremde Inhalte in Webseiten von Banken ein (sogenannte Web-Injects), die Anwender nicht als solche erkennen. So kann er Daten klauen, die Nutzer auf dieser Website eingeben.

Trojan.PWS.Sphinx.2 funktioniert folgendermaßen: Der Trojaner bettet sich beim Booten in den Prozess explorer.exe ein und entschlüsselt einen Konfigurationsblock. Auf diesem sind die Adresse eines Verwaltungsservers und der Schlüssel für ein- und ausgehende Daten gespeichert. Über einen VNC-Server lädt der Trojaner dann zusätzliche Plug-ins und eine Reihe von Tools zur Installation eines digitalen Zertifikats herunter und speichert diese auf dem infizierten PC. Letzteres wird von Cyber-Kriminellen für Angriffe nach der MITM-Methode (Man in the middle) verwendet.

Neue Malware für Linux und Android:

Im Februar entdeckten die Sicherheitsexperten von Doctor Web auch zwei neue Linux-Trojaner. Trojan.Mirai.1 sucht nach dem Start unter Microsoft Windows nach Linux-Geräten und versucht, diese zu infizieren. Linux.Aliande.4 hingegen wird zum Einbruch in Remote-PCs verwendet.

Mit Android.Click.132.origin identifizierten die Experten von Doctor Web auch einen Trojaner für mobile Endgeräte. Dieser verbreitet sich über Google Play, rief verdeckt Webseiten auf und klickte automatisch auf Werbebanner. So verdienten die Cyber-Kriminellen ihr Geld.

Statistiken von Dr.Web CureIt!:

– Trojan.InstallCore: Trojaner, die andere Malware installieren.

– Trojan.LoadMoney: Downloadtrojaner, die durch Server von LoadMoney generiert werden. Die Apps laden unerwünschte Software herunter und installieren diese auf dem PC des Opfers.

– Win32.Virut.5: Komplexer, polymorpher Virus, der ausführbare Dateien startet und Funktionen der Remote-Verwaltung enthält.

– Trojan.Zadved: Böswilliges Plug-in, das authentische Suchtreffer unterschiebt und Werbung austauscht.

– Trojan.InstallCore: Trojaner, die andere Malware installieren.

– JS.DownLoader: Böswillige Szenarien auf JavaScript, die andere Malware herunterladen und installieren.

– BackDoor.IRC.NgrBot.42: Schädling, der via IRC (Internet Relay Chat) Befehle von Cyber-Kriminellen empfangen und ausführen kann.

Malware im E-Mail-Traffic:

– JS.DownLoader: Böswillige Szenarien auf JavaScript, die andere Malware herunterladen und installieren.

– Trojan.Zadved: Böswilliges Plug-in, das authentische Suchtreffer unterschiebt und Werbung austauscht.

– Trojan.PWS.Stealer: Trojaner, die vertrauliche Benutzerdaten auf dem PC klauen.

Statistik von Dr.Web Bot für Telegram:

– Android.Locker.139.origin: Android-Trojaner, der Lösegeld für die vermeintliche Entsperrung von Geräten verlangt.

– Joke.Locker.1.origin: Scherzprogramm für Android, das den Bildschirm des mobilen Endgerätes sperrt und BSOD (Blue Screen of Death) anzeigt.

– Android.HiddenAds.24: Trojaner, der aufdringliche Werbung auf dem infizierten Gerät anzeigt.

– Android.SmsSend.15044: Schädling, der kostenpflichtige Services abonniert, indem er Kurznachrichten an vordefinierte Nummern versendet.

– BackDoor.Comet.2020: Die Backdoor kann auf dem infizierten PC Befehle per Fernzugriff ausführen und den Zugang zum PC für Cyber-Kriminelle freigeben.

Meist verbreitete Encoder im Februar 2017:

– Trojan.Encoder.858: 31,16% Anfragen

– Trojan.Encoder.567: 6,70% Anfragen

– Trojan.Encoder.3953: 4,70% Anfragen

– Trojan.Encoder.761: 3,31% Anfragen

– Trojan.Encoder.3976: 1,91% Anfragen

Gefährliche Webseiten:

Im Februar 2017 wurden 134.063 Internetadressen in die Datenbank von nicht empfohlenen Webseiten aufgenommen.

– Januar 2017: +223.127

– Februar 2017: +134.063

– Wachstum: -39,9%